企业电子邮件的信息安全管理

实施并强制使用信息安全管理工具和规范以确保企业电子邮件面受内部外部的垃圾邮件、病毒邮件的攻击,通过使用电子邮件内容加密、授权与审批,以及业务连续性计划以规避因系统和数据问题导致业务中断。博迅电子邮件安全解决方案为客户交付了高性价比的服务结果,随着客户业务的增长弹性调整服务计划。

电子邮件安全防护是使用邮件过滤和甄别技术审查入站的电子邮件,对出站的电子邮件进行加密和安全防护,以此来保护企业电子邮件系统邮箱、邮件账户以及数据安全。基于云计算的电子邮件安全问题成为企业用于将传统邮件系统迁移到云端或者实现混合云计算技术前的重要考量因素。博迅提供综合的电子邮件安全防护方案,帮助企业设计、实施以及长期监控并维护电子邮件系统基础架构,实现数据安全的合规管理。

关注核心电子邮件系统安全和管控

电子邮件安全如何运作

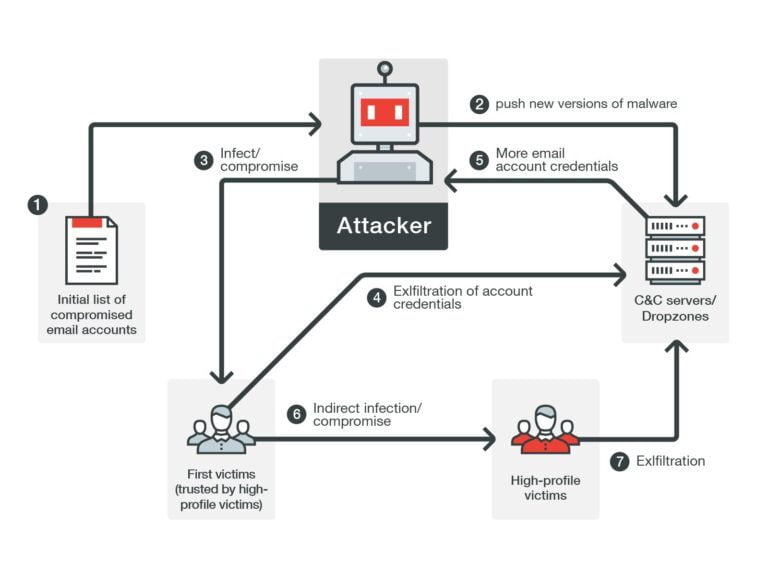

钓鱼邮件可能导致企业电子邮件账户的信息泄露,进而将企业内部核心数据暴露到外部网络威胁源头。电子邮件正文以及邮件附件可能被黑客在内部网络进一步截获,如果电子邮件默认不被数据加密,那么被截获的邮件信息将会泄露或者被篡改。

电子邮件加密是一种成熟的技术,经过加密的邮件信息将只能被授权的邮件接收人解密阅读,这有利于企业内部将信息按照保密级别进行分类,对敏感信息进行整体防护。

勒索软件以及商业影响

勒索软件是一种来自密码病毒学的恶意软件,它威胁要公布受害者的数据或永久阻止对其的访问,除非支付赎金。

在许多情况下,受害者必须在规定的时间内向网络犯罪分子支付,否则就有可能永远失去访问权。而且由于恶意软件攻击往往是由网络窃贼部署的,支付赎金并不能确保恢复访问。

勒索软件挟持了你的个人文件,让你无法获得文件、照片和财务信息。这些文件仍然在您的计算机上,但恶意软件已经加密了您的设备,使您的计算机或移动设备上存储的数据无法访问。

- 加密恶意软件:这种形式的勒索软件会造成很大的破坏,因为它可以加密你的文件、文件夹和硬盘等东西。最熟悉的例子之一是2017年破坏性的WannaCry勒索软件攻击。它的目标是全球数千台运行Windows操作系统的计算机系统,并在全球范围内的企业网络中传播自己。受害者被要求用比特币支付赎金以取回他们的数据。

- 锁定器:锁定器勒索软件以感染您的操作系统而闻名,以完全锁定您的计算机或设备,使其无法访问您的任何文件或应用程序。这种类型的勒索软件最常见的是基于安卓的设备。

- 恐吓软件:恐吓软件是一种假的软件,它的作用类似于杀毒软件或清洁工具。恐吓软件经常声称在您的计算机上发现了问题,要求您花钱解决这些问题。有些类型的恐吓软件会锁定你的电脑。另一些则用恼人的警报和弹出式信息淹没你的屏幕。

- Doxware:Doxware通常被称为泄密软件或勒索软件,威胁说如果你不支付赎金,就会在网上公布你的信息。随着越来越多的人在电脑上存储敏感文件和个人照片,有些人在文件被劫持时惊慌失措地支付赎金是可以理解的。

- RaaS:RaaS又称 "服务勒索软件",是一种由黑客匿名托管的恶意软件。这些网络犯罪分子处理从分发勒索软件和收集付款到管理解密器(恢复数据访问的软件)的一切事务,以换取他们的赎金分成。

- Mac勒索软件:Mac操作系统在2016年被其第一个勒索软件渗透。这款被称为KeRanger的恶意软件通过一款名为Transmission的应用感染了苹果用户系统,在启动后能够对受害者的文件进行加密。

- 移动设备上的勒索软件:勒索软件在2014年开始大规模渗透到移动设备上。移动勒索软件通常是通过一个恶意应用程序交付的,它在你的设备上留下了一条消息说它已经因非法活动而被锁定。

Silver mist suffused the deck of the ship.

来源于 MIMECAST

从内部防止电子邮件泄露

内部电子邮件威胁可能来自于受损的电子邮件帐户、恶意的员工或人为错误的意外后果。而且,没有一种电子邮件安全控制是100%有效的。因此,必须持续监控内部电子邮件,以检测网关无法检测到的威胁,如电子邮件账户被接管,以及在发送后发现的新威胁。电子邮件安全服务部署在您的电子邮件周边内部,检测、遏制并自动补救威胁,您对内部网络威胁的保护就完成了。

电子邮件安全的主要功能和特点

邮件数据加密

提供多项加密功能。它与基于云的电子邮件加密服务完全集成,用于出站邮件。符合策略或通过Outlook插件标记为加密的邮件会通过TLS安全地发送到消息中心,消息中心使用256位密钥的AES对邮件进行加密。

数据加密解决方案可以设置为内部解决方案和基于云的电子邮件系统。

垃圾邮件以及病毒邮件的过滤

电子邮件安全网关集成了基于云端的服务,该服务会在邮件发送至现场电子邮件安全网关之前对邮件进行预过滤。云保护层会持续实时更新定义。云保护层确保组织的电子邮件安全基础设施能够随着电子邮件数量、附件大小以及组织整体的不断增长而扩展。

垃圾邮件的防护

高级入侵防护的功能

高级威胁防护(ATP)结合了行为、启发式和沙箱技术,以防止零时和目标攻击。ATP会自动实时扫描电子邮件附件;可疑附件会在沙箱环境中引爆,观察行为。除了阻断附件外,结果还被整合到实时智能系统中,为所有其他客户提供保护。

入站电子邮件安全管理

防止入站恶意软件、垃圾邮件、网络钓鱼和拒绝服务攻击,确保业务生产力不受通过电子邮件系统的攻击影响。

外发电子邮件安全

电子邮件是当今商业世界的重要载体,因此,电子邮件服务器的故障会极大地限制业务运营。通过与Barracuda电子邮件安全网关免费捆绑的云保护层,电子邮件将被处理长达96小时,并可选择将流量重新定向到辅助服务器。

出站电子邮件的过滤

出站过滤可以防止组织被列入垃圾邮件拦截列表,防止敏感的电子邮件数据离开组织。员工可能在无意中导致内部系统成为僵尸网络垃圾邮件的来源。通过使用其防御层的一个子集,电子邮件安全网关的出站过滤可以阻止出站垃圾邮件和病毒。它还可以让管理员强制执行防止数据丢失(DLP)的内容策略,并在发出的电子邮件中满足其他内容标准。

简化电子邮件安全管理

电子邮件安全网关上的配置简单易行,保证在几分钟内就能实现定制化的电子邮件保护。基于云端的集中管理增强了日常工作流程,并且包含在其中,无需额外费用。

电子邮件流转

在电子邮件服务器中断期间,通过云保护层可以看到所有邮件服务器的电子邮件。从邮件日志中,管理员可以看到所有拼接邮件的状态,以及邮件是否已经重新投递。

入站前组织有威胁性的电子邮件

将杀毒和DDoS过滤等CPU密集型任务卸载到云端,降低了设备的处理负荷,确保威胁永远不会到达网络周边。

提升用户的信息安全的意识

- 电子邮件服务在企业经营中扮演着独特而关键的重要角色。越来越多的企业开始转向Office 365,以获得更优质的电子邮件服务体验。然而,客户仍担心电子邮件内含的病毒、垃圾邮件及其他各种威胁,会对业务的持续性造成不可逆的威胁。

- 我们也收到一些新客户的坏消息,他们需要专业的IT服务来解决勒索软件的问题,显然它已经加密了个人电脑和文件服务器上的所有文件。这类威胁很有可能来自于USB、电子邮件和互联网冲浪和下载。

- 随着向云计算时代的发展,传统的IT基础架构和安全防护方案的效率越来越低,导致大量的移动用户的电脑和业务数据暴露在互联网上,而且安全问题无法及时发现和处理。而安全问题也无法及时发现和解决。

- 博迅支持客户设计和实施基于云的安全架构,以保护终端用户和局域网用户免受复杂的安全威胁:

- 邮件安全网关,对邮件内容进行过滤,对关键业务信息进行加密。

- 终端用户云杀毒,使用户的杀毒扫描引擎和定义符合更新。

- URL控制,保障终端用户的电脑不因访问危险网站而受恶意攻击。